隨著資訊和通訊技術(ICT)裝置和系統供應鏈的複雜化及全球化,以及Open API(Application Programming Interface)和開源軟體(OSS)的普及,使網路環境複雜性大幅提高,產業面臨供應鏈被駭客安裝「後門程式」等不當功能的經濟安全風險。為此日本政府推動「防止供應鏈駭客之安全性驗證技術」方案,於2021年5月修訂的「網路安全研究開發戰略」中,將「供應鏈安全技術」列為重要研究領域。

在國際上,美國國防高級研究計畫局(DARPA)已啟動多項安全技術研究,聚焦於供應鏈透明化及自動化檢測技術,此外,歐盟也透過立法和支援計畫,加強供應鏈軟體及韌體的安全性。中國和韓國等國家亦在推進供應鏈安全技術的研究,強化自身網路安全的應對能力。

日本內閣府網路安全中心(NISC)與相關省廳合作,設計並討論技術驗證機制以減少供應鏈的安全風險,針對韌體與軟體上可能藏有不當功能的檢查,不斷充實檢查標準,但由於日本的技術尚在探索階段,對於檢測到的韌體漏洞如何確定為被惡意附加,技術上仍相當困難。

.png)

圖1:不當功能之定義

.png)

圖2:弱點(未知、已知)、不當功能、漏洞與缺陷等定義及其關聯性

方案目標

透過研究開發韌體與軟體的安全性驗證技術,將檢查技術圖形化及系統化,確保推動日本供應鏈安全自立性和技術優勢,方案主要包括:

- 評估不當功能意圖的方法:

- 收集過去不當功能案例並進行分析,分類與標準化。

- 開發有助於加速評估不當功能意圖的工具,透過動態和靜態分析,確定漏洞或後門程式的存在。

- 提供評估報告與數據,作為供應鏈安全基準。

- 韌體與軟體檢測系統:

- 建立自動化檢測工具,針對韌體與軟體進行多層次掃描,包括行為分析、原始碼分析及執行過程監控。

- 實現檢測系統標準化,建立可擴展的檢測平台,應用於各類ICT設備和供應鏈環節。

- 開發檢測結果視覺化工具,提升檢測效率與可讀性。

- 國際標準化合作與推廣:

- 與國際組織合作,制定韌體與軟體安全性驗證的標準和指引。

- 建立跨國數據共享機制,提升對全球供應鏈安全風險的識別能力。

- 提供驗證技術支援,促進日本技術於國際市場的應用與擴展。

- 供應鏈安全驗證平台開發:

- 建設可供企業、政府及研究機構使用的供應鏈安全驗證平台,支援韌體與軟體的安全檢測與認證。

- 提供驗證結果追蹤機制,確保供應鏈各環節之安全透明度。

預期成果

- 提升供應鏈安全性:提高對於供應鏈潛在安全風險的檢測能力,降低因駭客植入不當功能所造成的損害。

- 技術自主化:建立日本本土技術,減少對國外安全檢測工具的依賴,確保國家經濟安全。

- 國際影響力增強:通過標準化及技術推廣,強化日本在供應鏈安全技術領域的國際話語權。

- 支援企業與產業:提供安全驗證平台,幫助日本企業提升供應鏈安全水平,增強國際競爭力。

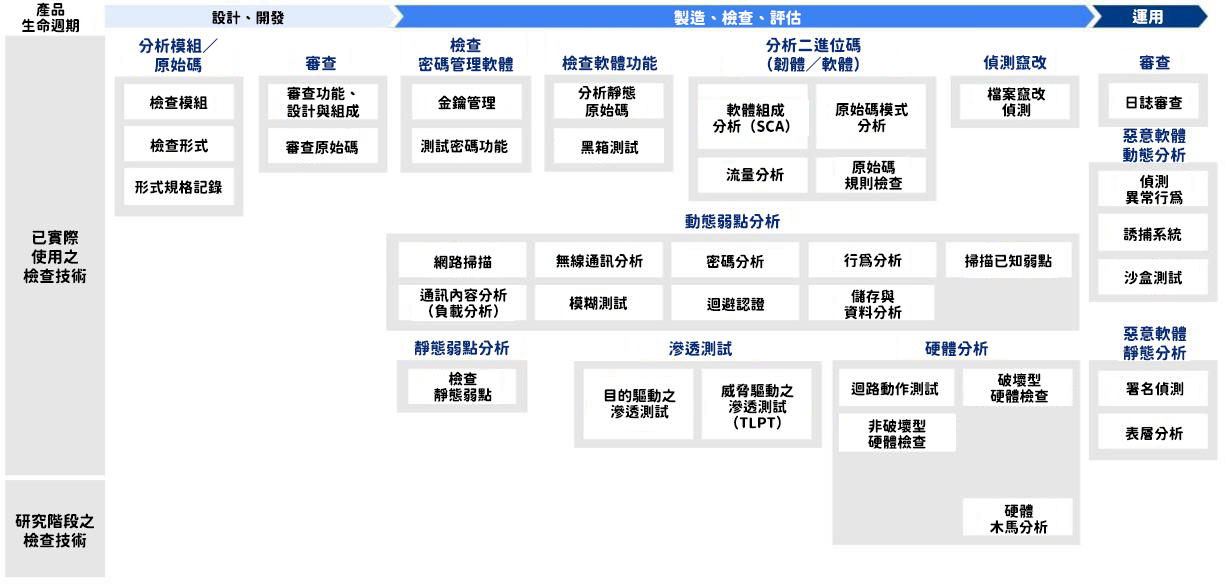

圖3:通盤整理之檢查方法

資料來源:経済安全保障重要技術育成プログラム